反编译及二次打包

使用ApkTool反编译APK得到xml文件、AndroidManifest.xml和图片

安装

brew install apktool

使用

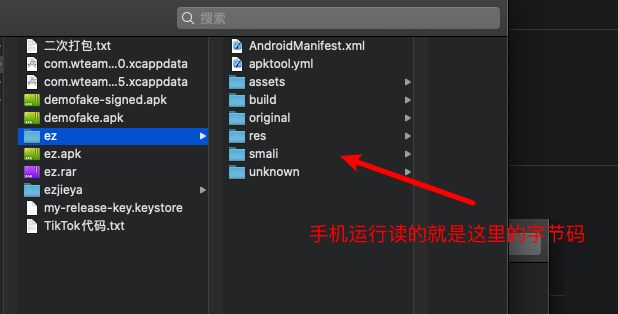

apktool d ez.apk

该命令执行后会在同级目录下生成一个与你编译的apk同名的目录

修改源码

smali2java没有mac版的。

打开源码后,会有一些资源文件已经成了一些十六进制的代码呈现在我们眼前,这就蛋疼了,天知道这是啥呢?

路径:res/values/public.xml

重新打包

apktool b ez -o demofake.apk

重新签名

jarsigner -verbose -keystore [您的私钥存放路径] -signedjar [签名后文件存放路径] [未签名的文件路径] [您的证书别名]

- 完整例子

jarsigner -verbose -keystore my-release-key.keystore -signedjar ./demofake-signed.apk ./demofake.apk my-key-alia

dex2jar将dex反编译成jar

使用解压软件将apk进行解压:得到.dex文件

- 将dex文件反编译成jar可读文件:

sh d2j-dex2jar.sh classes.dex

通过上述命令会得到1个.jar文件

使用JD-GUI查看反编译后的程序源码

将dex转换成jar之后接下来我们就可以使用JD-GUI来查看反编译后的程序源码

将classes-dex2jar.jar拖拽到JD-GUI界面上即可

这个app可以说完全的裸奔。

我没试过脱壳,加固过的我一般直接放弃不搞。所以小伙子不要怕麻烦,一定要加固。

反编译及二次打包

https://iplus-studio.top/2021/06/29/反编译以及二次打包/